Решения компании 1С сейчас лидируют среди систем управления ресурсами предприятия (ERP) на российском рынке. Поэтому выросло и число атак через программное обеспечение 1С: как мы уже рассказывали, атакующие используют тривиальные ошибки в настройках, включая аккаунты с пустыми паролями.

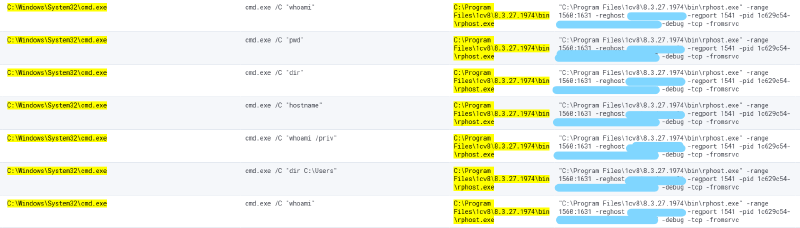

А сегодня разберём другой кейс: в последнее время на пентестах и в реальных атаках встречается использование запуска командных оболочек от ERP. На скриншоте выше — пример проведения разведки с помощью таких команд.

Как обнаружить:

В серверной архитектуре 1С обычно работают несколько ключевых процессов:

ragent.exe — агент сервера 1С. Он отвечает за управление кластером, запуск рабочих процессов, распределение нагрузки.

rphost.exe — Remote Procedure Host. Это основной рабочий процесс платформы. В нём исполняется серверная логика: код конфигурации, запросы к СУБД, бизнес-процессы.

rmngr.exe — Cluster Manager. Это компонент управления кластером, отвечающий за балансировку, распределение сеансов и контроль рабочих процессов.

Нормальным поведением перечисленных ключевых процессов считается работа с СУБД, обработка клиентских запросов — но не запуск командных оболочек (cmd, powershell и др.), которые используются для атак.

Детектирующее правило:

logsource:

category: process_creation

product: windows

detection:

parent_process:

ParentImage|endswith:

- '\sqlservr.exe'

- '\rphost.exe'

- '\rmngr.exe'

- '\ras.exe'

interpreter_image:

Image|endswith:

- '\cmd.exe'

- '\powershell.exe'

- '\pwsh.exe'

- '\wscript.exe'

- '\cscript.exe'

interpreter_originalfilename:

OriginalFileName:

- 'Cmd.Exe'

- 'PowerShell.EXE'

- 'pwsh.dll'

- 'WScript.exe'

- 'CScript.exe'

condition: parent_process and (interpreter_image or interpreter_originalfilename) В зависимости от размеров инфраструктуры, правило можно разбить. Например, для cmd, powershell и разделить серверные приложения.