Чтобы сделать вредоносный процесс невидимым для систем защиты, не нужен руткит

Объединение статистик MDR и IR позволяет лучше понимать нынешние и грядущие угрозы

Решения 1С лидируют среди ERP на российском рынке, а потому растёт и число атак через 1С

APT-группа Head Mare атакует через скомпрометированные сервера для видеоконференций

Легальную утилиту для мониторинга применяют APT-группы для шпионажа

Как наша команда MDR расследовала атаку бразильских хакеров на Мексику

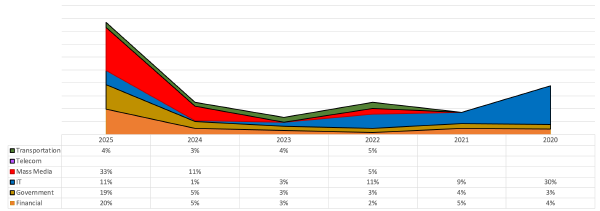

Какие типы атак лидируют в разных сферах в разные годы?

Как распределялись по отраслям критичные инциденты разных типов в 2020-2025 годах

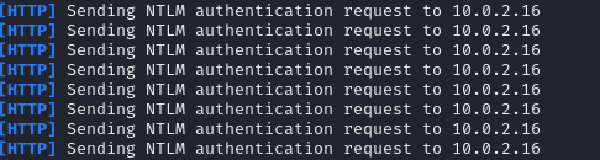

Продолжаем истории о методах удалённого доступа атакующих

Злоумышленники использовали Velociraptor, VS Code Tunnel, Cloudflare Tunnel и Zoho Assist

Значительная доля атак на предприятия происходит через серверы 1C

Злоумышленники полгода имели доступ к центру обновлений

Злоумышленник с учёткой FortiCloud может логиниться в чужие аккаунты FortiOS

Эффект якоря, рассуждения по аналогии и другие ошибки в логике

Встроенный антивирус можно обойти без дополнительного ПО

В конце года мы собрали посты, которые набрали больше всего лайков

Атакующий может послать жертве вредоносный файл .library-ms

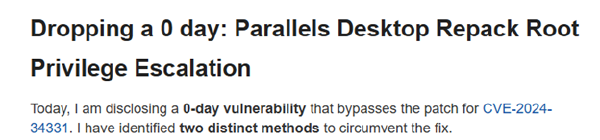

Уязвимость позволяет повышать привилегии в атакованной системе

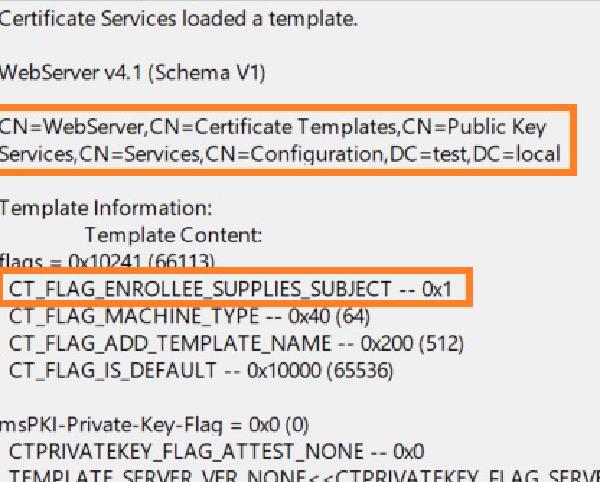

Очередная возможность повышения привилегий с помощью шаблонов сертификатов

Наиболее распространённым сценарием является массовый деплой шифровальщика